Intel CPU漏洞为何如此恐怖?一图秒懂!

在即将过去的本周,科技行业中讨论得最热烈的事件就是由Intel处理器设计缺陷进而引发的一系列漏洞“漏洞”。

作为2018年的首个大新闻,这次被曝出的芯片级漏洞波及范围之广、程度之深是我们始料未及的,而位于漩涡中心的Intel扮演的是一个相当重要但尴尬的角色。

首先,事件的起点是Intel市售处理器被爆出因为设计的缺漏,会造成原本普通的程序却可以拥有前所未有的高权限,甚至可以直接访问核心内存当中的数据,这对于用户隐私和设备安全无疑是多年来前所未有的噩梦。

很快,漏洞迅速升级演变,研究人员称其为“Meltdown”(熔断)和“Spectre”(幽灵),不仅可以拥有内核级别的高权限,潜在的危害性、影响的广阔性、解决的棘手性都始料未及,因此这次曝光的漏洞才会闹得沸沸扬扬。

事件起因及漏洞危害性:不修复如同赤身裸泳,修复后如同大病初愈

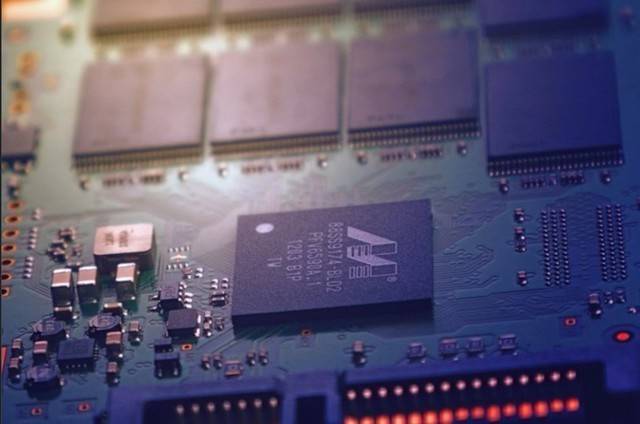

去年,Google旗下的Project Zero团队发现了一些由CPU“预测执行”(Speculative Execution)引发的芯片级漏洞,“Spectre”(变体1和变体2:CVE-2017-5753和CVE-2017-5715)和“Meltdown”(变体3:CVE-2017-5754),这三个漏洞都是先天性质的架构设计缺陷导致的,可以让非特权用户访问到系统内存从而读取敏感信息。

Google的Project Zero研究员还发现每一颗1995年后发布的处理器都会受到影响。

据说Google早已经将这个漏洞反馈给Intel,并且打算在下周发布漏洞报告,但是科技媒体The Register却在1月2号提前曝出这个漏洞,经过其他媒体发酵后成了现在这个局面,到了后来Google也选择提前发表报告以降低用户安全风险。

一开始人们关注这个漏洞是因为说原则上说除重新设计芯片,几乎没有完全排除风险的机会,然而修复后会导致性能下降,这种矛盾才是引起关注的原因。

但随着部分专业人员挖掘资料的增多,发现影响的处理器非常广,除包括Intel外,还包括了AMD,ARM的处理器在“黑名单”上,这意味着无论是Windows,Linux,Mac系统抑或移动端的Android,都有潜在的安全威胁。

从原理上说,这次的漏洞之所以受到那么多关注,是因为这些漏洞能让恶意程序获取核心内存里存储的敏感内容,比如能导致黑客访问到个人电脑的内存数据,包括用户账号密码,应用程序文件,文件缓存等。

但是Intel在官方日志中单表示并不认为这些漏洞具有破坏、修改或删除数据的潜力。

目前一些报告认为这个芯片级安全漏洞的安全更新不完善,即使安装了安全补丁也会对性能造成一定影响,特别是一些老旧的处理器。

Intel是如何向我们解释的:没大家想象的严重,已经准备着手修复

“Meltdown”和“Spectre”会对Intel的处理器,甚至是AMD、ARM造成重大威胁,考虑到这三者的市场份额,几乎没有多少产品可以幸免。

从技术角度上说,“Meltdown”利用的是处理器设计中的预测执行特性来获取用户程序中的内核数据,直接打破核心内存的保护机制,允许恶意代码直接访问敏感内存,影响了所有采用乱序执行设计的Intel处理器,其他顺序执行的处理器不会有影响。而“Spectre”漏洞则通过篡改其他应用程序的内存,欺骗他们去访问核心内存的地址,对云服务提供商的威胁更大。

近十年发布的处理器都藏有漏洞

在事件开始发酵没多久后Intel就发出了官方声明,称这些漏洞是“Intel专属”有失偏颇,并认为无论是AMD和ARM的处理器都有相同问题。

Intel自己将与AMD,ARM和多家操作系统供应商在内的许多科技公司密切合作,以开发一种适应于全行业的方法以便迅速并具有建设性地解决问题。而且设备感受到的性能损失是根据工作环境决定的,普通用户所感受到的损失其实并没有想象的庞大。

从Intel自己的声明中可以看出Intel无非就是想表达“问题虽然存在,但大家冷静对待”这样一个想法,但是事与愿违,事发后Intel的股价一度下跌超过7%,对手AMD则涨了8.8%,连NVIDIA也涨了6.3%。

值得一提的是Google曾在上一年通知了Intel他们的处理器存在问题,Intel CEO Brian Krzanich没过多久(大概在2017年11月底)就抛售了手上持有的大量股票(现在剩下25万股,雇佣协议的最低要求),这些股票价值2400万美元,现在看来他真是很有先见之明,怪不得能当CEO。

AMD对于Intel声明的反击:我们的东西几乎没问题

AMD对自己出现在Intel的官方声明上有点不满,在Intel官方发表声明没多久后就予以反击,AMD官方表示因为芯片架构的设计不同,AMD的产品在安全危机和性能衰减两个问题面前都有乐观很多。

首先“Spectre”可通过软件和操作系统补丁进行修复,几乎不会对性能造成影响,并且因为架构不同,“Meltdown”不会对AMD的处理器造成任何影响,可以说这次曝出的漏洞和AMD只是插肩而过,而不是迎面撞上。

在AMD官网上发表了一篇声明:Information Security is a Priority at AMD,即“信息安全是AMD的重中之重”,文章表示三个漏洞中有两个的攻击原理和AMD几乎是绝缘的,完全对AMD没有用。而另一种攻击可由安全补丁修复,而且在最重要的性能损失方面,AMD表示将会非常轻微。

原文我们是以为漏洞是Intel独占的,后来形式恶化到可以渗透AMD的处理器,再后来这三个漏洞甚至也影响到ARM的Cortex系列处理器。

ARM在他们的开发者博客上列出了受影响的Cortex型号,表示现在和将来的ARM处理器都会提供补丁更新防止恶意应用程序攻击。

目前包括Intel,AMD,ARM,微软,亚马逊,Google,苹果均已表示修复补丁不会对性能造成太大影响。

关于修复补丁是否会对性能造成影响?云服务厂商是这么说的

1月3号Intel在其官网上列出了所有受CVE-2017-5715漏洞影响的处理器,这份列表显示了即使是8年前的45nm Core i7都有问题,而且Intel再一次强调无论是AMD和ARM都有类似问题。

性能是玩家最关心的一个问题,大部分的报道都称修复后会降低处理器性能,所以才会导致这么热烈的讨论。

比如Linux系统,在修复后性能之所以会降低时因为KPTI补丁虽然会阻止非特权用户代码识别内核的虚拟地址(把内核放入了独立的地址中),但程序在需要利用到内核切换地址时会导致性能下降,对于Intel的处理器来说影响性能会在5%到30%左右,某些测试会有50%的性能损失。

针对“Meltdown”,Linux已经发布了上面提到的KPTI补丁,macOS也从10.13.2中修复,Google则敦促用户将他们的Android和Chromebook设备到最新的版本,Android用户必须安装2018年1月的安全补丁。

至于最多人用的Windows系统,微软已经紧急发布了 修复补丁KB4056892,面向Windows 10/8.1/7用户。“Spectre”就比较棘手了,到现在还在开发补丁中,有鉴于这个事件的影响范围如此大,Intel也会自觉快马加鞭联合各个厂商推出安全补丁。

Intel今天发表了两则安全声明,其中一则是推出更新保护系统免受漏洞攻击,到下周末,Intel预计会为过去5年内的90%产品提供补丁更新;另一则就是说明了苹果,微软,亚马逊和Google的测试结果表明更新不会对性能造成太大影响。

国内厂商也是这些漏洞的受害者,比如腾讯已经针对这次事件发出声明,会通过热升级技术对平台进行修复。以下是腾讯云平台安全升级通知全文:

“近日,英特尔处理器被爆存在严重芯片级安全问题,为解决该安全问题,腾讯云将于北京时间2018年1月10日凌晨01:00-05:00通过热升级技术对硬件平台和虚拟化平台进行后端修复,期间客户业务不会受到影响。

对于极少量不支持热升级方式的服务器,腾讯云另行安排时间手动重启修复,这部分服务器腾讯云安全团队将会另行进行通知,协商升级时间,建议用户确保预留联系方式畅通(手机、邮箱),同时提前准备数据备份方案和业务维护预案。”

面对这次的漏洞,除了上述的腾讯云外,诸如华为,阿里,金山,微软,京东,百度等服务商对准备或已经启动应急措施推进漏洞修复。

消费者的表态:隐私和性能如何选择?

这次事件的严重性比此前的勒索病毒更大,涉及了几乎所有使用Intel处理器的用户,从Intel的声明中虽然看出Intel已经尽全力做补救措施,但也说明了我们这些用户的隐私几乎没任何保障,如果再有类似事件发生,一旦黑客的攻击成功,后续的补救工作也很难挽回用户的利益。

在各大论坛网站中,有部分用户对Intel的态度似乎都是比较消极的,因为无论是否进行了安全更新,他们都认为自己的利益受到损害,也有部分乐观的用户认为这个漏洞对自己根本没影响。

临渊羡鱼不如退而结网:我们以后该怎么办?

如果你比较注重自己的隐私安全,那么你最好积极安装来自微软,苹果或Google等厂商的安全更新。除了被动接受更新外,我们也要注意自己的PC使用习惯,像AMD所说的那样不要点击来路不明的连接,执行强密码协议,使用安全网络和定期接受安全软件更新等。

从目前的情况来看,AMD的处理器对这两个漏洞的免疫性比Intel好,如果近期有装机打算又注重个人隐私的话,买AMD的处理器也是个不错的选择。

相信经过了这次事件,未来的Intel处理器也会在架构上重新设计,彻底封堵这一漏洞,而Android手机用户就要多加留意厂商近期推送的更新了。

这次的漏洞事件可能只是个开端,我们还会对这次的事件进行跟踪报道。

不想看这么多字的,看下面一图看懂吧: